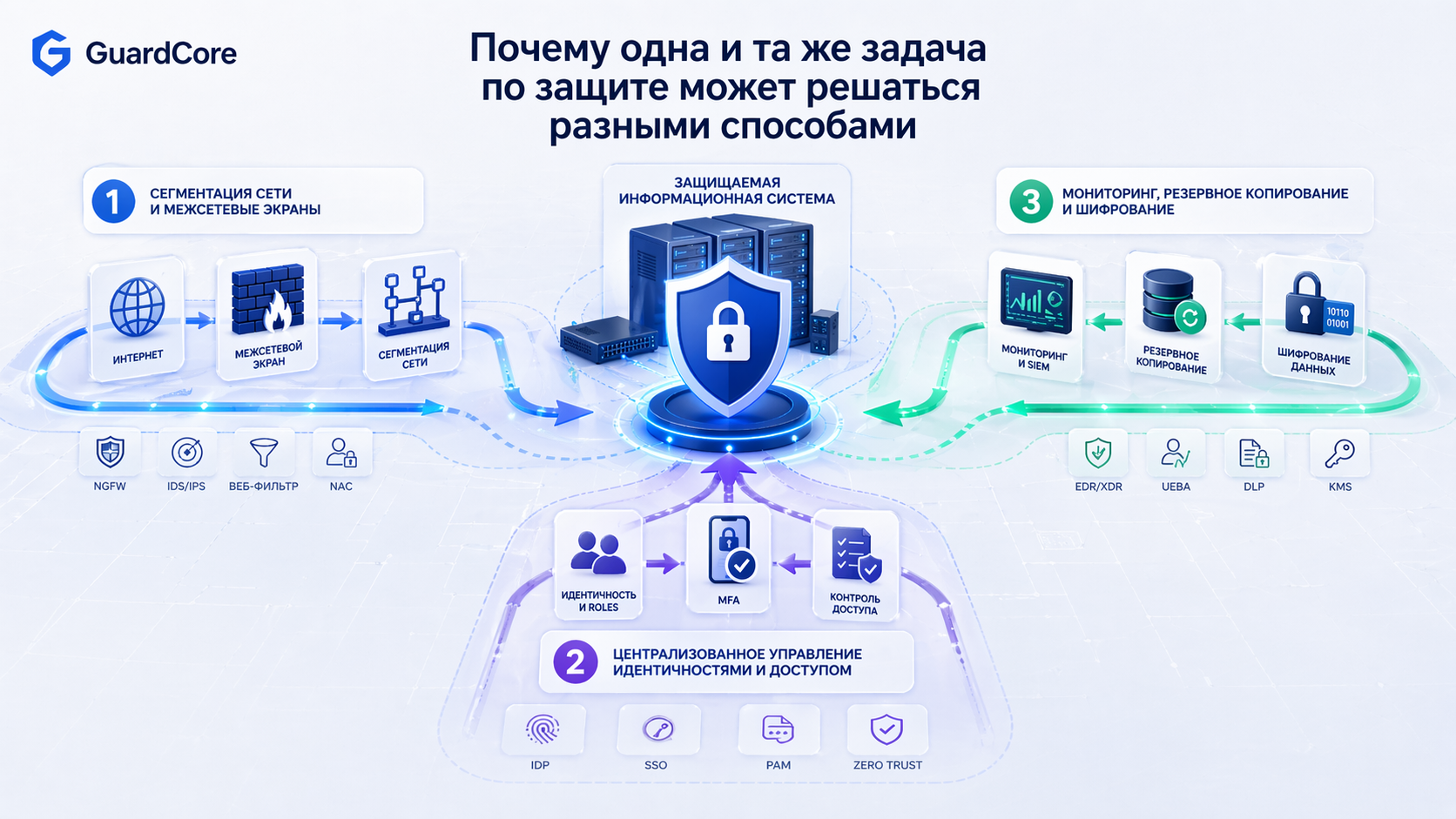

Почему одна и та же задача по защите может решаться разными способами

В информационной безопасности редко бывает один универсальный ответ. Одинаково звучащая задача может решаться по-разному в зависимости от архитектуры, масштаба, бюджета, рисков и того, кто потом будет сопровождать решение.

Коротко

Хорошее решение определяется не названием продукта, а тем, насколько оно подходит конкретной среде и действительно закрывает задачу. Поэтому две организации могут решить одну и ту же проблему разными способами — и обе будут правы, если их подход работает и соответствует контексту.

Что это значит на практике

Формулировки вроде «нужно ограничить доступ», «нужно защитить канал связи» или «нужно организовать журналирование» сами по себе почти ничего не говорят о способе реализации. За ними могут стоять совершенно разные инфраструктуры: от небольшой площадки с несколькими серверами до распределённой среды с несколькими ЦОД, филиалами, удалёнными пользователями и сложным контуром взаимодействий.

Поэтому обсуждать решение без привязки к архитектуре почти всегда бессмысленно. Правильный вопрос звучит не «какой продукт нужен», а «какую практическую задачу мы решаем и в каких условиях».

Где это особенно заметно

- ограничение административного доступа;

- защита удалённого доступа;

- организация резервного копирования;

- централизованное журналирование;

- сегментация сети и выделение контуров;

- подтверждение выполнения требований безопасности.

Нормативная основа

Для этой статьи нормативная основа не является центральной. Если материал будет привязан к конкретному требованию или обязательной мере, сюда добавляются ссылки на соответствующие акты и пояснение, почему они важны.

Практический пример

Ситуация: у организации есть головной офис, несколько удалённых площадок и небольшое количество администраторов. Нужно ограничить доступ к серверам и уменьшить риск несанкционированного администрирования.

Проблема: формально задача одна — контролировать админский доступ. Но среда допускает несколько подходов: доступ только с выделенного сегмента, доступ через jump host, использование доменной модели с отдельными группами, либо более зрелый вариант с PAM.

Решение: для небольшой среды может оказаться достаточным jump host с ограничением сетевых маршрутов и отдельными административными учетными записями. Для более крупной среды этого уже мало — там логичнее строить централизованный контроль, аудит и управление привилегированным доступом.

Результат: задача одна и та же, но способ её реализации зависит не от «правильного бренда», а от масштаба, архитектуры и зрелости процессов.

Варианты реализации

| Подход | Плюсы | Минусы | Когда подходит |

|---|---|---|---|

| Ограничение по сети и выделенный сегмент | Просто, быстро, дешево | Меньше контроля, слабее аудит | Небольшая инфраструктура |

| Jump host / bastion host | Понятная точка входа, лучше контроль | Нужна отдельная эксплуатация и контроль | Среда средней сложности |

| Централизованная доменная модель | Удобство, масштабируемость, единые политики | Зависимость от каталога и дисциплины администрирования | Есть AD или аналог, нужна централизация |

| PAM / контроль привилегированных действий | Максимальный контроль, аудит, зрелость | Сложнее и дороже во внедрении и сопровождении | Крупная или зрелая инфраструктура |

Как проверить результат

- понятно, кто и откуда может администрировать систему;

- доступ идёт только по заданным маршрутам и правилам;

- есть подтверждение действий администратора в журналах или иных средствах контроля;

- можно показать, чем именно ограничивается доступ и как это проверяется.

Типовые ошибки

- искать единственно «правильный» продукт вместо выбора разумного подхода;

- сравнивать решения без привязки к архитектуре и эксплуатационной модели;

- брать самый сложный вариант только потому, что он выглядит “сильнее”;

- не думать заранее, кто будет сопровождать и проверять выбранное решение.

Вывод

Одна и та же задача по защите действительно может решаться разными способами, и это нормально. Хороший подход определяется не модностью технологии и не громкостью названия продукта, а тем, насколько он реально подходит под архитектуру, риски, масштаб и возможности сопровождения в конкретной среде.