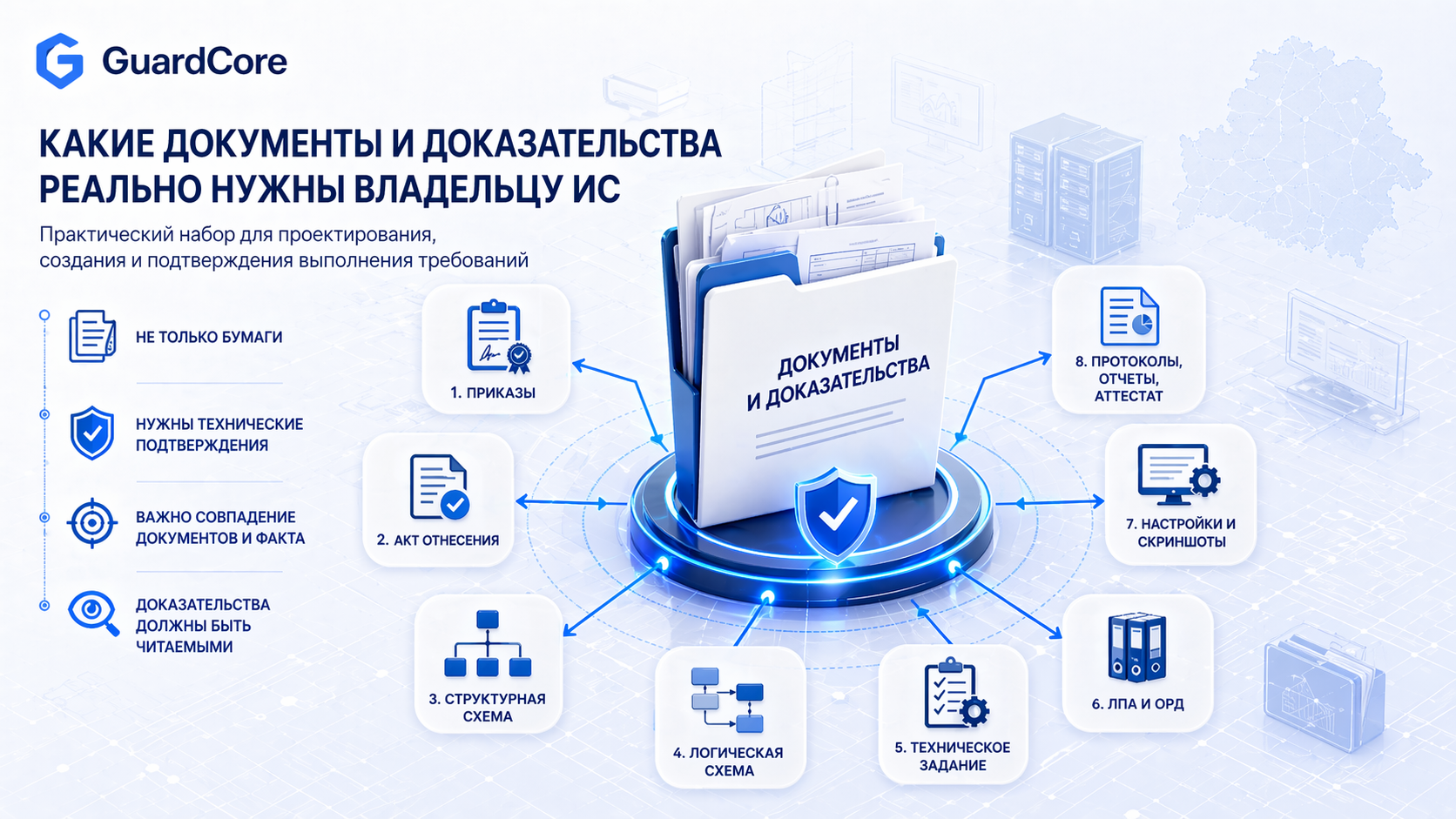

Разберем какие документы и доказательства реально нужны владельцу ИС

Когда владелец информационной системы решает идти по приказу ОАЦ № 66 самостоятельно, основная проблема обычно возникает не в конце, на аттестации, а в самом начале. Работа стартует без нормального маршрута: кто-то сразу берётся за документы, кто-то — за подбор средств защиты, кто-то — за схемы или журналы. Внешне это похоже на движение, но по сути проект начинает расползаться ещё до того, как становится понятно, что именно защищается, в каких границах и каким набором мер.

Приказ № 66 полезен как раз тем, что позволяет собрать всю эту работу в последовательность. Если читать его правильно, он даёт не только требования, но и проектную логику: сначала владелец ИС определяет организационную рамку и сам объект защиты, затем проектирует систему защиты, потом создаёт её, проверяет, оформляет результаты и уже после этого выходит на аттестацию. Без такой последовательности документы начинают жить отдельно от инфраструктуры, а аттестация — отдельно от реально созданной СЗИ.

Поэтому здесь важен не просто перечень бумаг, а порядок их появления. Одни документы нужны как организационный старт, другие — как результат обследования и проектирования, третьи — как доказательство того, что СЗИ реально создана и готова к проверке.

С чего начинается работа и какие документы появляются первыми

Практически всё начинается с организационного оформления ответственности. Если у владельца ИС нет зафиксированного ответственного подразделения или должностного лица, дальше быстро становится непонятно, кто вообще ведёт проект и кто отвечает за защиту информации не на словах, а в управленческом смысле. Поэтому первым шагом обычно появляется приказ о назначении ответственного должностного лица по технической и криптографической защите информации либо приказ о возложении этих функций на подразделение. Сам приказ № 66 не даёт для этого отдельной унифицированной формы, но он прямо оперирует подразделением защиты информации или должностным лицом и требует представления соответствующих сведений в ОАЦ. Значит, внутри организации это должно быть закреплено управленчески, а не существовать “по умолчанию”.

После этого начинается этап определения самой системы. Здесь уже нельзя работать по памяти или “на глаз”. Владельцу нужно понять, какие активы, каналы связи, прикладные системы, сервисные серверы, виртуальная инфраструктура и рабочие места реально входят в контур ИС. На практике на этот шаг для небольшой среды разумно закладывать около одной-двух недель, а для распределённой или сложной — две-четыре недели. Внутри этого этапа обычно оформляются приказ о создании комиссии по отнесению ИС к классу, перечень активов, первичная структурная схема, логическая схема и затем акт отнесения ИС к классу (классам) типовых ИС. Именно акт отнесения уже прямо предусмотрен приказом и составляется по форме приложения 2.

На этом этапе не стоит пытаться писать “весь пакет” локальных документов. Пока не определены границы ИС и не понятен её класс, всё это почти неизбежно придётся переписывать.

Что появляется на этапе проектирования и создания СЗИ

Когда границы ИС определены и акт отнесения оформлен, начинается проектирование СЗИ. Это уже не формальный этап, а точка, где приказ № 66 превращается в реальные проектные решения. Именно здесь владелец ИС должен не только понять, какие меры ему нужны, но и зафиксировать их в документах, которые потом будут жить вместе с системой. Приказ прямо называет, что на этапе проектирования разрабатываются или корректируются политика информационной безопасности, структурная и логическая схемы ИС, техническое задание на создание СЗИ, а также проекты локальных правовых актов и иных организационно-распорядительных документов по вопросам применения СЗИ. Эти документы утверждаются собственником или владельцем ИС. Для простой среды на проектирование разумно закладывать примерно две-три недели, для сложной — от месяца и больше.

Если разложить это по порядку, то нормальная последовательность документов здесь выглядит так: сначала акт отнесения ИС к классу; затем политика ИБ, структурная и логическая схемы; после этого — техническое задание на создание СЗИ; затем — проекты ЛПА и ОРД по вопросам управления доступом, учётными записями, административным доступом, журналированием, резервным копированием, удалённым доступом, реагированием на события, применением средств защиты и СКЗИ. В некоторых случаях уже на этом шаге полезно готовить и проект перечня ЛПА и ОРД по вопросам применения СЗИ, который потом будет утверждён в финальной редакции. Это не “лишняя бумага”, а способ держать под контролем всю документную часть проекта.

Дальше начинается создание СЗИ, и здесь работа уже должна уходить в реальную инфраструктуру. Появляются настройки, правила, схемы сегментации, защищённые каналы, порядок удалённого доступа, централизованное управление учётными записями, правила журналирования и резервного копирования, настройки средств защиты и их проверка на совместимость с активами ИС. Приказ прямо требует на этом этапе реализовать меры по ТКЗИ, внедрить средства защиты, проверить их функционирование и совместимость, скорректировать при необходимости структурную и логическую схемы, а также скорректировать и утвердить проекты ЛПА и иных ОРД. С практической точки зрения именно здесь появляются уже финальные версии приказов, регламентов, инструкций и перечней, а не их черновики. Для небольшой системы на этот шаг обычно уходит от двух до четырёх недель, для более сложной — заметно больше.

Важный момент здесь такой: к концу этапа создания СЗИ у владельца ИС должны существовать не только настроенные меры и работающие средства защиты, но и утверждённый комплект организационных документов, который действительно отражает то, что реализовано в системе. Если документы и фактическая среда начинают расходиться уже здесь, на аттестации это почти всегда вскроется.

Как правильно выходить на аттестацию и что происходит после неё

Перед аттестацией нужен отдельный внутренний этап приведения всего в порядок. Формально он не называется в приказе “самопроверкой”, но без него владелец ИС почти неизбежно начнёт сдавать не систему защиты, а набор предположений о ней. На этом шаге проверяют, соответствует ли фактический состав активов схемам, все ли меры реально реализованы, совпадают ли документы с тем, что есть в инфраструктуре, и можно ли каждую значимую меру подтвердить технически и документально. На это обычно стоит закладывать хотя бы несколько рабочих дней, а для нагруженной системы — одну-две недели. Именно здесь часто оформляют внутренний чек-лист готовности или внутреннее заключение о готовности к аттестации.

Если аттестация проводится самостоятельно, следующим управленческим шагом обычно становится приказ о назначении комиссии по аттестации. Он уже прямо вписывается в логику приказа № 66, потому что программа и методика аттестации при самостоятельной аттестации разрабатываются комиссией, назначенной приказом или иным документом руководителя. Дальше появляется сама программа и методика аттестации, где уже должны быть указаны состав работ, ответственные лица, сроки выполнения работ, методы проверки и контрольные средства. Это, по сути, первый документ, который переводит всю предыдущую подготовку в процедуру проверки.

На выходе из аттестации появляются три ключевых документа: протокол испытаний, технический отчёт и аттестат соответствия. Аттестация создаваемой СЗИ должна быть завершена до ввода ИС в эксплуатацию, а наличие аттестата — обязательное условие для обработки ограниченной информации в течение срока его действия. Аттестат оформляется на пять лет. Если аттестацию проводит специализированная организация, срок её проведения не может превышать 180 календарных дней; если такая организация выявила недостатки, она обязана уведомить владельца ИС не позднее чем за 35 календарных дней до истечения срока аттестации, а владелец должен устранить недостатки в течение 30 календарных дней со дня получения уведомления.

Но на аттестате история не заканчивается. После его получения у владельца ИС появляются уже жёсткие регуляторные сроки. Копии аттестата соответствия, технического отчёта и протокола испытаний, а также сведения по аттестованной СЗИ должны быть представлены в ОАЦ не позднее 10 календарных дней со дня оформления или получения аттестата и далее — в тот же срок при изменениях. Если подразделение защиты информации или ответственное должностное лицо создаётся или назначается, сведения о них тоже подаются в ОАЦ не позднее 10 календарных дней. Сведения о событиях информационной безопасности представляются в течение суток с момента выявления соответствующих фактов. А в процессе эксплуатации не реже одного раза в год со дня аттестации проводится анализ эффективности применения СЗИ и мероприятия по повышению знаний работников. Если же нарушения функционирования ИС невозможно устранить в течение пяти рабочих дней с момента их выявления, обработка ограниченной информации должна быть прекращена с письменным информированием ОАЦ.

Если смотреть на приказ № 66 через практику, то он задаёт не просто набор мер, а последовательность управленческих и технических действий. Сначала появляются ответственность и организационная рамка. Затем — акт отнесения, схемы, политика ИБ, техническое задание и проекты ЛПА. Потом — созданная СЗИ и её финальные документы. После этого — приказ о комиссии по аттестации, программа и методика, протокол испытаний, технический отчёт и аттестат. И уже затем — жёсткие сроки представления сведений в ОАЦ и ежегодные действия в эксплуатации. Когда эта последовательность удерживается, приказ работает как маршрут. Когда её нет, он действительно превращается в источник постоянной переделки и хаоса.